VPN คืออะไร และมันทำงานอย่างไร ? ตอนที่ 1

2021.07.06

VPN คืออะไร และมันทำงานอย่างไร ? ตอนที่ 1

หากคุณเป็นแขกประจำบนอินเทอร์เน็ต คุณอาจเคยได้ยินคำย่อ “VPN” ย่อมาจาก Virtual Private Network ในการใช้งานทุกวัน คำนี้มักจะกำหนดบริการที่ช่วยให้คุณหลีกเลี่ยงการเซ็นเซอร์ เข้าถึงเนื้อหาที่ถูกบล็อก หรือเพียงแค่เพิ่มความเป็นส่วนตัวบนโลกออนไลน์

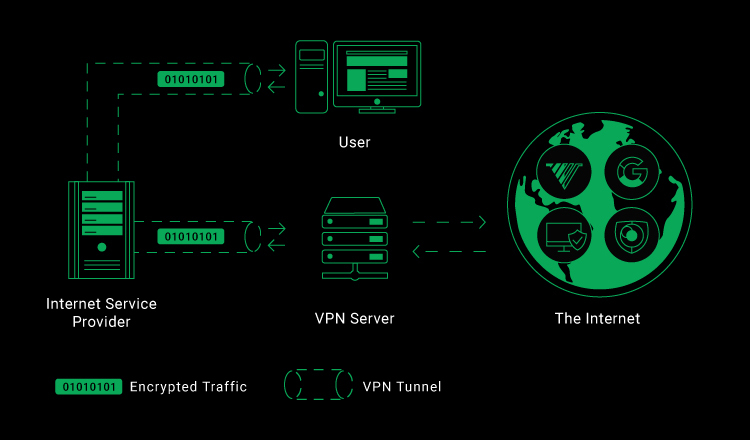

บริการเหล่านี้มีแอป VPN ที่ทำหน้าที่สร้าง “อุโมงค์” ที่เข้ารหัสเพื่อส่งข้อมูลของคุณผ่านเซิร์ฟเวอร์ VPN ระยะไกลและไปยังเซิร์ฟเวอร์ปลายทาง (เช่น เซิร์ฟเวอร์ของ Amazon หากคุณกำลังเยี่ยมชม amazon.com)

VPN ทำงานอย่างไร?

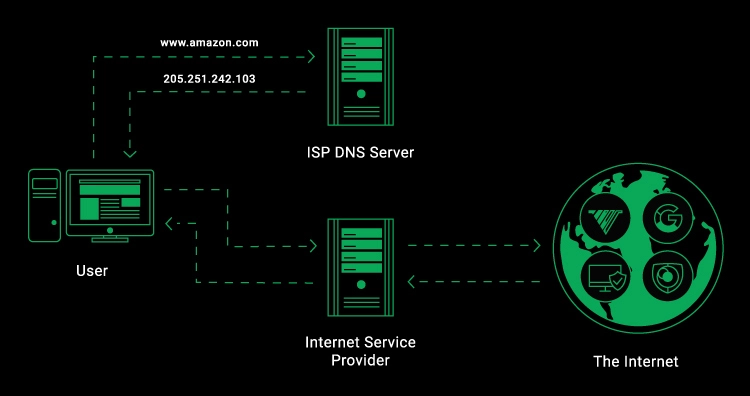

ลองนึกภาพว่าคุณต้องการเยี่ยมชมเว็บไซต์อเมซอน คุณพิมพ์ URL (https://amazon.com) ลงในแถบที่อยู่ของเบราว์เซอร์แล้วกด Enter หน้าแรกของ Amazon โหลดขึ้นและคุณสามารถช็อปปิ้งคริสต์มาสได้ นี่คือสิ่งที่ดูเหมือนในแง่เทคนิคมากกว่า:

แม้ว่าจะเป็นการทำให้เข้าใจง่ายขึ้นก็ตาม แต่นี่คือวิธีการเชื่อมต่อโดยพื้นฐาน หากคุณไม่ได้ใช้ VPN ในตัวอย่างนี้ การเชื่อมต่อของคุณจะถูกเข้ารหัส เนื่องจาก Amazon ใช้ TLS/SSL (HTTPS) อย่างไรก็ตาม หากคุณเข้าชมเว็บไซต์ที่ไม่ปลอดภัยซึ่งไม่มี TLS ข้อมูลของคุณจะไม่ได้รับการเข้ารหัส นอกเหนือจากการเข้ารหัส เซสชันประเภทนี้ไม่เป็นส่วนตัวมาก เนื่องจาก:

VPN เป็นการผสมผสานระหว่างโครงสร้างพื้นฐานเครือข่าย เช่น เซิร์ฟเวอร์ VPN และซอฟต์แวร์ VPN พูดง่ายๆ ก็คือ คุณต้องมีเซิร์ฟเวอร์ระยะไกลและโปรโตคอล VPN tunneling (หรือแอปไคลเอนต์ VPN) เพื่อสร้างการเชื่อมต่อ ดังนั้นหากคุณต้องการเยี่ยมชม Amazon โดยใช้ VPN นี่คือวิธีการ:

ที่มา : What is a VPN: The Ultimate Guide for 2021 | CyberNews

บทความที่เกี่ยวข้อง

ข่าว

ความปลอดภัย

บริการใหม่

สรุปข่าวลือ iPhone 17 Series มีอะไรใหม่บ้าง เปิดจองแล้ววันนี้ !

ปลดล็อกศักยภาพการทำงานองค์กร ด้วย iPhone 17 ที่มาพร้อมความเข้ากันได้กับ IBM MaaS360 สะดวก ปลอดภัย และพร้อมสำหรับการทำงานยุคดิจิทัล

2025.09.15

ข่าว

ความปลอดภัย

Oracle แจ้งลูกค้าหลังเกิดเหตุ Data Breach ทำให้ข้อมูลหลุดจากระบบ Cloud

Oracle แจ้งลูกค้าหลังเกิดเหตุ Data Breach ทำให้ข้อมูลหลุดจากระบบ Cloud

2025.04.10

ข่าว

ความปลอดภัย

มัลแวร์มือถือที่กำหนดเป้าหมายธนาคารในอินเดียทำให้ผู้ใช้กว่า 50,000 รายเสี่ยงต่อการถูกโจมตี

การโจมตีอุปกรณ์เคลื่อนที่ขนาดใหญ่ นักวิจัยของ zLabs วิเคราะห์ตัวอย่างมัลแวร์เกือบ 900 ตัวอย่างและพบความพยายามร่วมกันในการใช้ประโยชน์จากอุปกรณ์ Android มัลแวร์ซึ่งจัดอยู่ในประเภทโทรจันของธนาคาร ปลอมตัวเป็นแอปธนาคารหรือแอปของรัฐบาลที่ถูกกฎหมายและแพร่กระจายผ่าน WhatsApp ในรูปแบบไฟล์ APK เมื่อติดตั้งแล้ว มัลแวร์จะขอข้อมูลที่ละเอียดอ่อน

2025.03.14