ค่าบริการ / เดือน

(ต่อ 1 อุปกรณ์)

120 THB

ในการใช้งานอุปกรณ์พกพาต่างๆ ในการดำเนินธุรกิจนั้นจำเป็นต้องมีมาตรการที่ต้องป้องกันการรั่วไหลของข้อมูลขององค์กร

ไม่ว่าจะเป็นเครื่องสูญหายหรือพนักงานลาออกจากบริษัท

เพื่อปกป้องข้อมูลของลูกค้าหรือพันธมิตรทางธุรกิจของคุณ

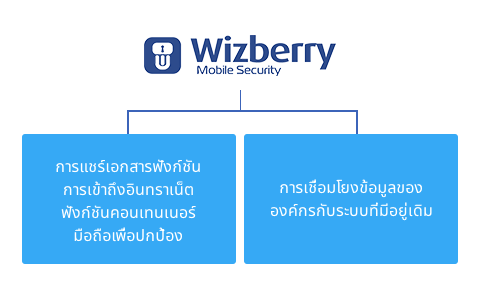

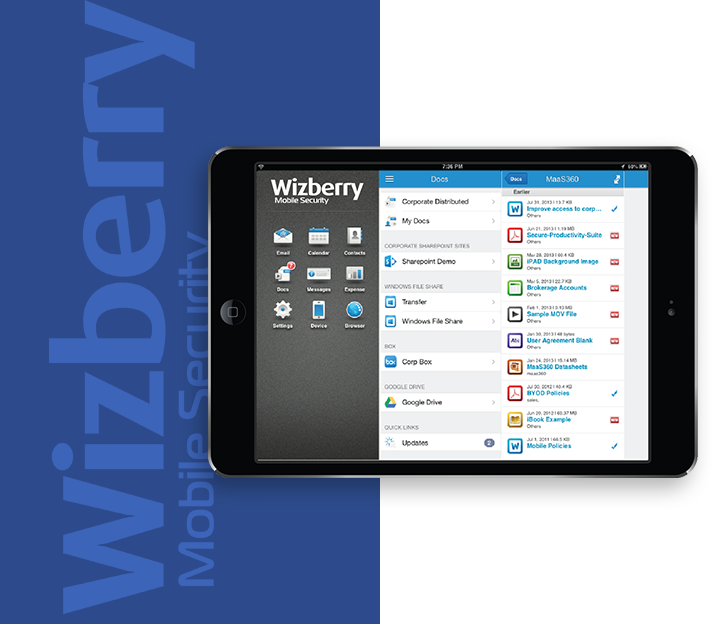

ซึ่ง Wizberry มาพร้อมกับฟังก์ชันการจัดการต่างๆ ผ่านระบบศูนย์กลางไม่ว่าจะเป็นการตั้งค่านโยบายความปลอดภัย (Security Policy)

การล็อกหรือลบข้อมูลจากระยะไกลได้ เพราะหากข้อมูลขององค์กรสูญหายแล้วจะนำมาซึ่งความเสียหายที่อาจจะประเมินค่าไม่ได้

คุณสามารถทดลองใช้ฟังก์ชันต่างๆ ใน Wizberry ได้ทั้งหมดภายใน

30 วัน ลองเลือกใช้ฟังก์ชันที่คุณคิดว่าจำเป็นสำหรับการใช้งานตาม

ความต้องการ โดยปรับใช้ตามลักษณะงานของหน่วยงานต่างๆ

ในองค์กรของคุณ

เริ่มต้นใช้งานด้วยการตั้งค่าที่สะดวกและรวดเร็ว โดยที่ไม่จำเป็นต้องลงทุนเพิ่มเติมในส่วนของฮาร์ดแวร์ เช่น การติดตั้งเซิร์ฟเวอร์ก็สามารถใช้งาน

ทุกฟังก์ชันได้ฟรี

ด้วยราคาเพียงแค่ 120 บาท (ต่อเดือนต่อการจัดการหนึ่งอุปกรณ์)

ก็เพียงพอสำหรับการเพิ่มความปลอดภัยให้กับอุปกรณ์ในองค์กร

ได้อย่างรวดเร็วและมีประสิทธิภาพ

การที่คุณเริ่มต้นใช้งานด้วยแพ็คเกจขั้นต่ำสุดและต้องการใช้งานในระดับ

ที่สูงขึ้นนั้นไม่ใช่ปัญหา เพราะคุณสามารถปรับเปลี่ยนแพ็คเกจตามความต้องการโดยยังใช้งานได้อย่างต่อเนื่องและยืดหยุ่น

นอกจากนี้ยังสามารถ

เชื่อมต่อกับระบบภายในองค์กรได้อย่างไร้รอยต่อ

Wizberry ให้บริการแบบ SaaS (Software-as-a-Service)

ผ่านคลาวด์ของ IBM ซึ่งมีความปลอดภัยระดับสูงในมาตรฐานระดับโลก

สำหรับการปกป้องข้อมูลที่สำคัญของคุณ โดยที่ไม่จำเป็นต้องไปลงทุน

กับอุปกรณ์เพิ่มเติมใดๆ

เริ่มต้นด้วยการทดลองใช้ฟรี 30 วัน กับฟังก์ชันการใช้งานอย่างเต็มรูปแบบ

เพื่อประสบการณ์การใช้งานอย่างสะดวกและง่ายดาย

คุณสามารถตั้งค่าบัญชีและนโยบายความปลอดภัยได้แค่ภายในไม่กี่นาที

*หากคุณประสบปัญหาใดๆ โปรดติดต่อทีมงานของเราในเวลาทำการได้ทุกเมื่อ

หลังจากที่ส่งค่าไปยังอุปกรณ์เรียบร้อยแล้ว ระบบจะแสดงนโยบายที่ใช้งาน

โดยสามารถตั้งค่าความปลอดภัยตั้งแต่วันที่เริ่มต้นใช้งาน

สัมผัสประสบการณ์ใหม่กับ Wizberry

ลงทะเบียนใช้งานฟรี 30 วันได้ทันที!

แนะนำตัวอย่างและเคล็ดลับการใช้ Wizberry!

กรุณาใช้เพื่ออ้างอิงสำหรับการแนะนำใช้งานและการใช้ประโยชน์

ความปลอดภัยทางไซเบอร์ไม่ใช่แค่เรื่องของแผนก IT อีกต่อไป แต่เป็นเรื่องของความอยู่รอดของธุรกิจ ด้วยต้นทุนที่พุ่งสูงขึ้นทุกปี เทคโนโลยีใหม่ที่สร้างความเสี่ยงใหม่ และการขาดแคลนผู้เชี่ยวชาญ การลงทุนใน Cybersecurity จึงเป็นความจำเป็นเชิงกลยุทธ์ ไม่ใช่แค่ตัวเลือก

2026.05.05

Beacon Mobility มีการดำเนินงานรถโดยสารประมาณ 13,000 คัน ครอบคลุม 25 รัฐ และบริษัทปฏิบัติการจำนวนมาก ซึ่งแต่ละแห่งมีเส้นทาง สัญญา และข้อกำหนดด้านกฎระเบียบที่แตกต่างกันออกไป ความซับซ้อนจึงไม่ได้อยู่แค่การขนส่ง แต่รวมถึงการดูแลแท็บเล็ตประจำรถกว่า 10,000 เครื่อง ที่ต้องพร้อมใช้งานอย่างต่อเนื่อง รองรับผู้ใช้งานหลายบทบาท และต้องปรับเปลี่ยนได้อย่างรวดเร็วโดยไม่กระทบต่อความปลอดภัยหรือการให้บริการ

2026.04.07

เมื่อ IT ต้องจัดการ iOS, Android และ Windows พร้อมกัน… องค์กรคุณพร้อมแค่ไหน?

2026.02.25

เมื่อวันที่ 4 กุมภาพันธ์ 2569 ทางทีมมีโอกาสเข้าร่วมงาน Cybersec Asia x Thailand International Cyber Week 2026 (powered by NCSA) ซึ่งจัดขึ้น ณ ศูนย์การประชุมแห่งชาติสิริกิติ์ (QSNCC)

2026.02.18

ในปัจจุบัน อุปกรณ์มือถือได้กลายเป็นเป้าหมายหลักของแฮกเกอร์ คุณพร้อมรับมือกับภัยคุกคามเหล่านี้แล้วหรือยัง?

2026.02.02

แผนราคาโซลูชัน MDM “Wizberry” ของ Berry Mobile ได้ปรับปรุงใหม่ให้เข้าใจง่ายขึ้น และคุ้มค่ามากยิ่งขึ้น

2026.01.13