การจัดการอุปกรณ์เคลื่อนที่ ( MDM )

2024.03.14

CONTENTS

การจัดการอุปกรณ์เคลื่อนที่ (MDM)

การจัดการอุปกรณ์เคลื่อนที่คืออะไร?

ซอฟต์แวร์การจัดการอุปกรณ์เคลื่อนที่ (MDM) ช่วยให้ผู้ดูแลระบบไอทีสามารถควบคุม รักษาความปลอดภัย และบังคับใช้นโยบายบนสมาร์ทโฟน แท็บเล็ต และอุปกรณ์ปลายทางอื่นๆ

MDM เป็นองค์ประกอบหลักของ Enterprise Mobility Management ( EMM ) และ Unified Endpoint Management ( UEM ) ซึ่งมีจุดมุ่งหมายเพื่อจัดการอุปกรณ์ปลายทางทั้งหมดด้วยคอนโซลเดียว แพลตฟอร์มเหล่านี้ประกอบด้วยเครื่องมือการจัดการแอปพลิเคชันมือถือ ( MAM ) การจัดการข้อมูลประจำตัวและการเข้าถึง และการซิงค์และแบ่งปันไฟล์ขององค์กร จุดประสงค์ของ MDM คือการเพิ่มประสิทธิภาพการทำงานและความปลอดภัยของอุปกรณ์เคลื่อนที่ภายในองค์กร ในขณะเดียวกันก็ปกป้องเครือข่ายองค์กรไปด้วย

ผลิตภัณฑ์โมบิลิตี้ระดับองค์กรสมัยใหม่รองรับ สมาร์ทโฟน แท็บเล็ต iOSและAndroid ; แล็ปท็อป, เดสก์ท็อป Windows และ macOS; และแม้แต่อุปกรณ์อินเทอร์เน็ตออฟธิงส์ ( IoT ) บางอย่าง

การจัดการอุปกรณ์เคลื่อนที่ทำงานอย่างไร

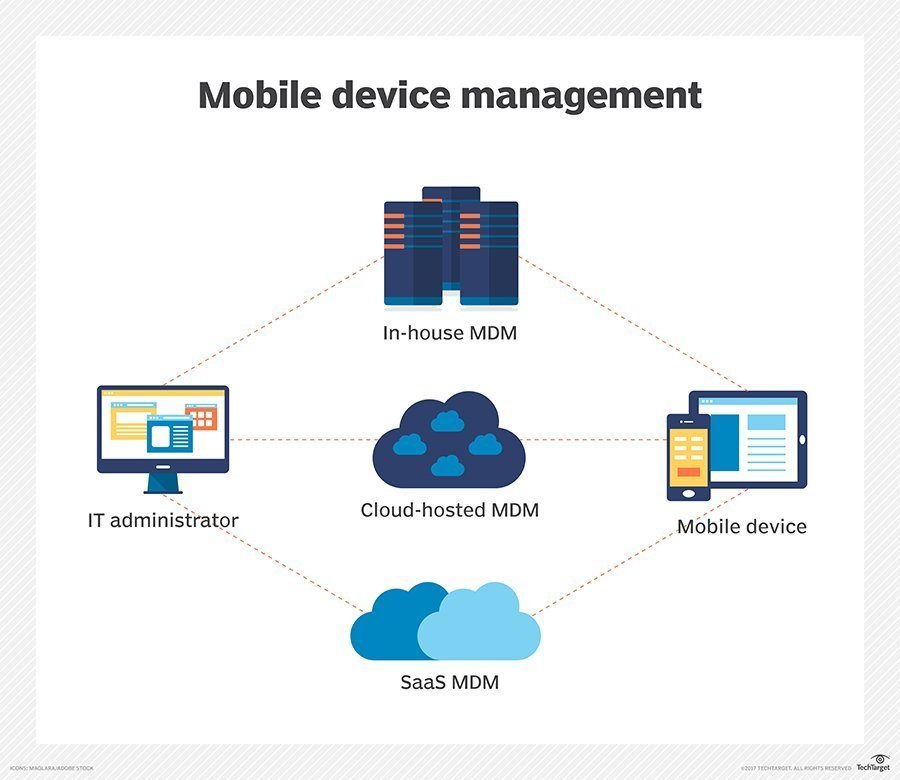

การจัดการอุปกรณ์เคลื่อนที่อาศัยซอฟต์แวร์ปลายทางที่เรียกว่า MDM agent และเซิร์ฟเวอร์ MDM ที่อยู่ในระบบคลาวด์

ผู้ดูแลระบบไอทีกำหนดค่านโยบายผ่านคอนโซลการจัดการของเซิร์ฟเวอร์ MDM จากนั้นเซิร์ฟเวอร์จะส่งนโยบายเหล่านั้นผ่านทางอากาศไปยังตัวแทน MDM บนอุปกรณ์ เอเจนต์ใช้นโยบายกับอุปกรณ์โดยการสื่อสารกับ Application Programming Interfaces ( API ) ที่สร้างไว้ในระบบปฏิบัติการของอุปกรณ์โดยตรง

ในทำนองเดียวกัน ผู้ดูแลระบบ IT สามารถปรับใช้แอปพลิเคชันกับอุปกรณ์ที่ได้รับการจัดการผ่านเซิร์ฟเวอร์ MDM

การจัดการอุปกรณ์เคลื่อนที่ BYOD

ซอฟต์แวร์การจัดการอุปกรณ์เคลื่อนที่ถือกำเนิดขึ้นในต้นปี 2000 เพื่อควบคุมและรักษาความปลอดภัยผู้ช่วยดิจิทัลส่วนบุคคลและสมาร์ทโฟนที่นักธุรกิจเริ่มใช้ ความเจริญรุ่งเรืองของสมาร์ทโฟนสำหรับผู้บริโภคที่เริ่มต้นด้วยการเปิดตัว Apple iPhone ในปี 2550 ทำให้เกิดเทรนด์การนำอุปกรณ์ของคุณเอง ( BYOD ) มาใช้ ซึ่งกระตุ้นให้เกิดความสนใจใน MDM มากขึ้น

การปรับใช้ MDM ในสภาพแวดล้อม BYODนำมาซึ่งความท้าทายบางประการ องค์กรต้องสร้างสมดุลระหว่างความต้องการของฝ่ายไอทีในการรักษาความปลอดภัยแอปและข้อมูลขององค์กรกับความต้องการของผู้ใช้ในการรักษาความเป็นส่วนตัว ผู้ใช้มักกังวลกับความสามารถของฝ่าย IT ในการตรวจสอบการกระทำของตนบนอุปกรณ์เคลื่อนที่ แต่การตั้งค่าความเป็นส่วนตัวสามารถช่วยบรรเทาข้อกังวลเหล่านั้นได้

องค์กรสามารถใช้วิธีอื่นเพื่อรักษาความเป็นส่วนตัวของผู้ใช้ในขณะที่ปรับใช้ MDM สำหรับสภาพแวดล้อม BYOD แพลตฟอร์ม MDM บางแห่งเสนอ App Wrapper ซึ่งมอบ Wrapper ที่ปลอดภัยบนแอปมือถือ และทำให้ฝ่ายไอทีสามารถบังคับใช้การควบคุมความปลอดภัยที่แข็งแกร่งได้ สำหรับอุปกรณ์ Android องค์กรต่างๆ สามารถใช้ Android Enterprise ซึ่งเป็นโปรแกรม Enterprise Mobility ของ Google ที่ผสานรวมกับแพลตฟอร์ม MDM ชั้นนำ Android Enterprise มีโปรไฟล์งานและโปรไฟล์ส่วนตัวแยกกัน เพื่อให้ผู้ใช้สามารถเก็บข้อมูลส่วนตัวของตนให้พ้นจากการควบคุมของฝ่ายไอทีได้ และผู้ดูแลระบบไอทีสามารถรักษาความปลอดภัยข้อมูลองค์กรและแอปได้ตามต้องการ

คุณสมบัติการจัดการอุปกรณ์มือถือ

นักพัฒนาระบบปฏิบัติการมือถือและผู้ผลิตอุปกรณ์มือถือควบคุมสิ่งที่ซอฟต์แวร์ MDM สามารถทำได้และทำไม่ได้บนอุปกรณ์ของตนผ่าน API เป็นผลให้การจัดการอุปกรณ์เคลื่อนที่กลายเป็นสินค้าโภคภัณฑ์ โดยผู้จำหน่ายส่วนใหญ่นำเสนอชุดความสามารถหลักที่คล้ายคลึงกัน ความแตกต่างของผู้จำหน่าย MDM เกิดจากการรวมเซิร์ฟเวอร์การจัดการอุปกรณ์เคลื่อนที่เข้ากับซอฟต์แวร์ระดับองค์กรอื่นๆ

คุณสมบัติการจัดการอุปกรณ์เคลื่อนที่ทั่วไปมีดังต่อไปนี้:

การลงทะเบียนอุปกรณ์สำหรับการเริ่มต้นใช้งานอุปกรณ์ใหม่และการตั้งค่านโยบายความปลอดภัย โปรไฟล์ผู้ใช้ที่กำหนดไว้ล่วงหน้าซึ่งกำหนดโดยผู้ดูแลระบบ MDM ของคุณเพื่อการเริ่มใช้งานที่รวดเร็วยิ่งขึ้ สินค้าคงคลังของอุปกรณ์และการติดตามพร้อมการรายงานตลอดวงจรการใช้งานอุปกรณ์มือถือทั้งหมด คุณสมบัติการบริการตนเองที่ช่วยให้ผู้ใช้สามารถแก้ไขปัญหาด้านไอทีทั่วไป เช่น การอัปเดตความปลอดภัย โดยไม่ต้องใส่ตั๋วส่วนให้บริการ การจัดการแอพ รวมถึงการเผยแพร่แอพใหม่ การอัปเดตแอพ การลบแอพที่ไม่ต้องการออก หรือการใช้แอพสโตร์ระดับองค์กร

การบูรณาการกับการป้องกันภัยคุกคามบนมือถือ (MTD) หรือโซลูชันข่าวกรองภัยคุกคามบนมือถือ เพื่อป้องกันมัลแวร์และการโจมตีอื่นๆ ที่กำหนดเป้าหมายไปที่อุปกรณ์มือถือ การควบคุมคุณสมบัติฮาร์ดแวร์ของอุปกรณ์ทำให้ผู้ดูแลระบบสามารถจำกัดการใช้งานกล้องของอุปกรณ์และการเข้าถึงเครือข่าย Wi-Fi สาธารณะที่ไม่ปลอดภัย การจัดการเนื้อหาเพื่อควบคุมและรักษาความปลอดภัยเนื้อหาขององค์กร เช่น เนื้อหาการเปิดใช้งานการขายบนอุปกรณ์มือถือ การจัดการตำแหน่งอุปกรณ์ผ่าน GPS และการล้างข้อมูลจากระยะไกลเพื่อปกป้องอุปกรณ์เคลื่อนที่ที่สูญหาย ถูกขโมย หรือถูกบุกรุกการบังคับใช้รหัสผ่านที่ผู้ดูแลระบบสามารถจัดการผ่านนโยบาย การรายงานและการวิเคราะห์สำหรับการติดตามและการรายงานเกี่ยวกับข้อมูลอุปกรณ์และการใช้งานโทรศัพท์มือถือ การปฏิบัติตามข้อกำหนด และความปลอดภัย

รายการที่อนุญาตและรายการบล็อกของแอป และ การใช้การเข้ารหัสข้อมูลเพื่อช่วยป้องกันมัลแวร์และการบุกรุกข้อมูลอื่นๆ

แนวทางปฏิบัติที่ดีที่สุด 7 ข้อสำหรับการจัดการอุปกรณ์เคลื่อนที่

1.พัฒนานโยบายอุปกรณ์เคลื่อนที่ที่ครอบคลุมโดยเป็นส่วนหนึ่งของกลยุทธ์ความปลอดภัยทางไซเบอร์โดยรวม ซึ่งระบุถึงการใช้อุปกรณ์เคลื่อนที่ที่ยอมรับได้ขององค์กร รวมถึงการรักษาความปลอดภัยของอุปกรณ์ การปกป้องข้อมูล และแนวทางการใช้งานแอป นโยบายนี้ควรได้รับการตรวจสอบเป็นประจำกับผู้มีส่วนได้ส่วนเสียด้านไอที ความปลอดภัย และธุรกิจ และสื่อสารกับพนักงานอย่างสม่ำเสมอ

2. กำหนดนโยบายการใช้งานเป็นส่วนหนึ่งของนโยบายอุปกรณ์เคลื่อนที่แบบครอบคลุมหรือเป็นนโยบายแบบสแตนด์อโลนสำหรับอุปกรณ์ขององค์กร โดยเริ่มจากกฎที่จัดทำเป็นเอกสารเกี่ยวกับการใช้ข้อมูล การโรมมิ่ง และการโทรระหว่างประเทศ

3. ใช้แพลตฟอร์ม MDM เพื่อจัดการและรักษาความปลอดภัยอุปกรณ์ของบริษัทและอุปกรณ์ BYOD ที่จะช่วยให้คุณสามารถล้างข้อมูลอุปกรณ์ที่สูญหายหรือถูกขโมยจากระยะไกล ตรวจสอบการใช้งานอุปกรณ์ รวมถึงค่าใช้จ่ายมือถือ/ข้อมูล และทำการอัปเดตและแพตช์ด้านความปลอดภัยโดยอัตโนมัติ

4.พัฒนามาตรฐานการกำหนดค่าที่ปลอดภัยสำหรับอุปกรณ์ขององค์กร รวมถึงการตั้งค่าอุปกรณ์ให้รับการอัปเดตความปลอดภัยผ่านทางอากาศ (OTA) มาตรฐานอุปกรณ์ควรประกอบด้วยรหัสผ่านที่รัดกุม พื้นที่เก็บข้อมูลที่เข้ารหัสเพื่อความปลอดภัยของข้อมูล และการล็อคอุปกรณ์อัตโนมัติ

5. ทำงานร่วมกับผู้ให้บริการมือถือของคุณเพื่อเลือกแผนองค์กรที่เหมาะสม ซึ่งโดยทั่วไปคือกลุ่มข้อมูลที่ใช้ร่วมกัน ซึ่งช่วยให้องค์กรของคุณประหยัดเงินได้มากที่สุด

6.การฝึกอบรมพนักงานเกี่ยวกับการรักษาความปลอดภัยอุปกรณ์เคลื่อนที่โดยเริ่มจากแนวทางปฏิบัติที่ดีที่สุดในการรักษาความปลอดภัยอุปกรณ์ส่วนบุคคลของตน การฝึกอบรมควรครอบคลุมถึงความปลอดภัยของอุปกรณ์ของบริษัทและความสำคัญของการรักษาข้อมูลของบริษัท โดยเฉพาะอย่างยิ่งหากองค์กรต้องปฏิบัติตามโปรแกรมการปฏิบัติตามข้อกำหนดของอุตสาหกรรม เช่น Health Insurance Portability and Accountability Act (HIPAA), Payment Card Industry Data Security Standard (PCI- DSS) และพระราชบัญญัติ Sarbanes-Oxley การฝึกอบรมจะต้องครอบคลุมถึงผลที่ตามมาจากการไม่ปฏิบัติตามข้อกำหนดสำหรับองค์กรและพนักงาน

7.จัดการฝึกอบรมด้านความปลอดภัยเฉพาะของ BYOD หากองค์กรต้องอาศัยพนักงานอย่างมากโดยใช้อุปกรณ์ของตนเองในการทำงาน การฝึกอบรมดังกล่าวควรเน้นไปที่วิธีที่องค์กรปกป้องข้อมูลองค์กรบนอุปกรณ์ส่วนบุคคลโดยไม่กระทบต่อข้อมูลส่วนบุคคลของพนักงาน

Reference : https://www.techtarget.com/searchmobilecomputing/definition/mobile-device-management

ถ้าเกิดท่านใดสนใจอุปกรณ์ MDM สามารถติดต่อเข้ามาได้นะคะ

ขอบคุณครับ

บริษัท a2network (Thailand ) จำกัด

ติดต่อ : 02-261-3020

บทความที่เกี่ยวข้อง

การรวมตัวกันของอาชญากรรมทางไซเบอร์ในเอเชีย ได้ขยายอิทธิพลไปทั่วโลก

การรวมตัวกันของอาชญากรรมทางไซเบอร์ การฉ้อโกงทางการเงิน และกลุ่มอาชญากร ก่อให้เกิดภัยคุกคามที่สำคัญ โดยเฉพาะอย่างยิ่งเมื่อกลุ่มอาชญากรเหล่านี้เก่งในการดำเนินการโดยไม่ให้ใครรู้

2025.04.29

ความปลอดภัย

บริการใหม่

Work from Home ปลอดภัยด้วย Wizberry Laptop Management

💼 Work from Home อย่างมั่นใจ ด้วย Wizberry Laptop Management บนแพลตฟอร์ม IBM MaaS360 🔒 ในยุคดิจิทัลที่การทำงานจากที่บ้าน (Work from Home) กลายเป็นสิ่งจำเป็นมากกว่าทางเลือก ความปลอดภัยของอุปกรณ์พกพา โดยเฉพาะ Laptop ของพนักงาน จึงกลายเป็นหัวใจสำคัญที่ทุกองค์กรไม่อาจมองข้าม แม้พนักงานจะไม่ได้อยู่ภายในสำนักงาน องค์กรก็ยังต้องมั่นใจว่าอุปกรณ์ที่ใช้เข้าถึงข้อมูลสำคัญ ยังคงได้รับการดูแล ป้องกัน และควบคุมอย่างเหมาะสม เพื่อป้องกัน การรั่วไหลของข้อมูล, ภัยคุกคามทางไซเบอร์, และ ความเสียหายทางธุรกิจ นั่นคือเหตุผลที่โซลูชัน Wizberry Laptop Management สำหรับ IBM MaaS360 ถูกพัฒนาขึ้นมา — เพื่อช่วยให้องค์กรสามารถจัดการและควบคุมความปลอดภัยของอุปกรณ์ทั้งหมดได้แบบ ครบวงจร และจากระยะไกล

2025.04.10

ข่าว

ความปลอดภัย

Oracle แจ้งลูกค้าหลังเกิดเหตุ Data Breach ทำให้ข้อมูลหลุดจากระบบ Cloud

Oracle แจ้งลูกค้าหลังเกิดเหตุ Data Breach ทำให้ข้อมูลหลุดจากระบบ Cloud

2025.04.10